Suzuki, “El motor de los mexicanos” con Raúl Jiménez

mayo 12, 2026

HPE lidera las redes autónomas con capacidades de IA

mayo 12, 2026América Latina: El epicentro global del ransomware en 2026

En el marco del Día Internacional contra el Ransomware, conmemorado este 12 de mayo , un nuevo informe de Kaspersky revela una realidad alarmante: América Latina se consolidó como la región más afectada por este ciberdelito a nivel global durante el último año. Según los datos recopilados, el 8.13% de las organizaciones latinoamericanas registró ataques de este tipo.

Este índice de vulnerabilidad coloca a la región por encima de zonas tradicionalmente atacadas como Asia-Pacífico (8%), África (7.62%), Medio Oriente (7.27%) y Europa (3.82%). La presión sobre las empresas latinas no solo ha aumentado, sino que anticipa una evolución táctica hacia esquemas de extorsión mucho más sofisticados y difíciles de detectar.

La evolución de las tácticas: Más allá del cifrado de archivos

El informe de Kaspersky para 2026 destaca un cambio de paradigma en el modus operandi de los ciberdelincuentes. Aunque la proporción total de organizaciones afectadas mostró una ligera disminución, el riesgo es mayor debido a la industrialización y automatización de las intrusiones.

Las tendencias que marcarán el rumbo este año incluyen:

- Extorsión sin cifrado: Los atacantes ya no se limitan a bloquear el acceso a los sistemas; ahora se enfocan en robar y filtrar datos sensibles para coaccionar a las víctimas mediante presión reputacional y regulatoria.

- Criptografía postcuántica: Se ha detectado el surgimiento de familias de ransomware que adoptan estándares de cifrado capaces de resistir futuros intentos de descifrado mediante computación cuántica.

- Uso de Telegram y la Dark Web: Estos canales se han consolidado como las plataformas principales para la distribución y venta de bases de datos exfiltradas.

El ecosistema del cibercrimen como modelo de negocio

La sofisticación del ransomware ha derivado en un modelo de “Access-as-a-Service”. El papel de los Initial Access Brokers (IABs) —intermediarios que venden accesos corporativos comprometidos— ha crecido exponencialmente. Esto ha reducido significativamente la barrera de entrada para lanzar ataques, permitiendo que actores con menos capacidades técnicas puedan vulnerar infraestructuras críticas.

Un componente que se ha vuelto estándar en las intrusiones son los llamados “killers” de EDR (Endpoint Detection and Response). Estas herramientas están diseñadas específicamente para desactivar las soluciones de seguridad del dispositivo antes de ejecutar la carga maliciosa, lo que demuestra ataques más metódicos y deliberados.

Grupos dominantes y amenazas emergentes

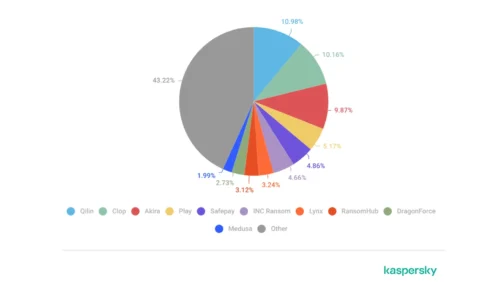

De acuerdo con los sitios de filtración de datos (DLS) analizados en 2025, los grupos más activos fueron:

- Qilin: El operador dominante bajo el modelo de Ransomware-as-a-Service (RaaS).

- Clop: Posicionado como el segundo grupo con mayor volumen de víctimas.

- Akira: Manteniéndose en el tercer lugar de actividad global.

Proporción de víctimas por grupo de ransomware según sus sitios de filtración de datos (DLS), como porcentaje del total de víctimas reportadas por todos los grupos en 2025

De cara a lo que resta de 2026, los investigadores vigilan de cerca a grupos emergentes como The Gentlemen. Este grupo ejemplifica la transición hacia una extorsión centrada en datos, con una estructura empresarial que prioriza la presión sobre la privacidad y el cumplimiento legal de las empresas.

Recomendaciones para la resiliencia corporativa

Fabio Assolini, investigador líder en Seguridad para América Latina en Kaspersky, insta a las organizaciones a implementar defensas en capas y fortalecer la cultura digital. Entre las mejores prácticas recomendadas se encuentran:

- Protección de endpoints: Activar herramientas que prevengan exploits y sean compatibles con las soluciones existentes.

- Monitoreo de movimientos laterales: Centrar la defensa en detectar la exfiltración de datos hacia internet mediante el análisis del tráfico saliente.

- Respaldos fuera de línea: Configurar copias de seguridad que no puedan ser manipuladas por intrusos y que permitan un acceso rápido en caso de emergencia.

- Inteligencia de amenazas: Proporcionar a los equipos de los Centros de Operaciones de Seguridad (SOC) acceso a los datos más recientes sobre tácticas y procedimientos de los atacantes.