Conduciendo a un mundo nuevo

marzo 27, 2020

DiDi extiende su apoyo a adultos mayores y familias ante coronavirus

marzo 30, 2020La empresa de ciberseguridad detalla los más recientes ataques relacionados a la pandemia y ofrece consejos sobre el trabajo remoto para empresas durante webinar.

26 de marzo de 2020

Los temas populares siempre son aprovechados por malhechores para realizar ataques y con la pandemia de COVID-19 no ha sido diferente. Durante las últimas semanas, éste tema ha dominado los titulares noticiosos y nuestra rutina cotidiana, lo que ha motivado a que los cibercriminales lancen ataques que se aprovechen del interés del público por la más reciente información. Según una investigación realizada por el equipo de analistas de seguridad de Kaspersky en América Latina, más de 300 dominios de phishing (mensajes falsos) relacionados a la pandemia han sido detectados y otros 35 sitios han sido utilizados para propagar malware entre el 1° de febrero hasta la primera quincena de marzo.

Entre los tipos de malware utilizados para infectar a las víctimas, los especialistas identificaron troyanos bancarios, aplicaciones maliciosas para Android, programas de acceso remoto (RAT), entre otros. Esta investigación se limitó a dominios que utilizan las palabras clave “coronavirus” y “covid”. Sin embargo, los investigadores de Kaspersky actualmente le están siguiendo la pista a otros nombres relacionados a la pandemia.

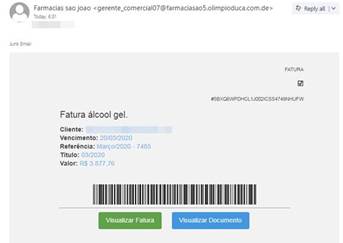

Un ejemplo de los ataques detectados es la campaña maliciosa que, utilizando el nombre de una farmacia, envía facturas por la compra de casi $800 dólares de gel antibacterial. Al hacer clic para ver el cargo, la víctima se infecta con un troyano bancario que le da a los ciberdelincuentes acceso a su computadora de manera remota, permitiéndoles realizar transacciones bancarias como si fueran el propietario de la cuenta.

Además, se detectaron varias campañas maliciosas a través de WhatsApp. Una de las que tuvo el mayor impacto fue una estafa generalizada que aprovechó el nombre de Netflix, ofreciendo una supuesta oferta de servicio de transmisión gratuita debido a la pandemia de COVID-19. El mensaje contiene un enlace que redirige a una página con un cuestionario y que pide compartir el enlace con 10 contactos. El objetivo de la estafa es dirigir el tráfico a una página web con muchos anuncios. Este golpe se identificó en portugués (Brasil) y español (México).

Además, se detectaron varias campañas maliciosas a través de WhatsApp. Una de las que tuvo el mayor impacto fue una estafa generalizada que aprovechó el nombre de Netflix, ofreciendo una supuesta oferta de servicio de transmisión gratuita debido a la pandemia de COVID-19. El mensaje contiene un enlace que redirige a una página con un cuestionario y que pide compartir el enlace con 10 contactos. El objetivo de la estafa es dirigir el tráfico a una página web con muchos anuncios. Este golpe se identificó en portugués (Brasil) y español (México).

| ||

| Contacto para prensa JeffreyGroup México Eduardo Santiago T: +52 (55) 5281-1121 Ext. 146 |